手机插入充電(diàn)桩充電(diàn),短短几秒(miǎo)被植入“木(mù马”;街(jiē)边扫描二维码,支付密码就被套取;点了点邮件,就卷入了诈骗陷阱……这些传闻是真的吗?

在近日举行的2023年國(guó)家网络安全宣传周网络安全博览会上,工作人员就模拟了这样的场景。北京红山(shān)瑞达科(kē)技有(yǒu)限公司产品中心主任付佳将手机插入被不法分(fēn)子改装过的充電(diàn)桩充電(diàn),短短几秒(miǎo),木(mù马程序就被植入手机,另一头的监控端实时获取了手机拍照、录音、通讯录、文(wén)件列表以及定位等信息。

付佳表示,这个演示是想提醒大家,尽量使用(yòng)自己的充電(diàn)宝进行充電(diàn),不要贪图便宜使用(yòng)免费的充電(diàn)设备。同时,付佳建议,消费者要从正规厂家購(gòu)买充電(diàn)设备,充電(diàn)線(xiàn)也尽量使用(yòng)原装产品。

如果手机被植入了可(kě)更改電(diàn)话号码的木(mù马程序,风险遠(yuǎn)不止这些。北京红山(shān)瑞达科(kē)技有(yǒu)限公司运营中心销售总监王海琦打开改号软件输入手机号码并拨打后,另一头的来電(diàn)号码直接被修改為(wèi)其设置的任意号码。“不法分(fēn)子会通过改号软件把自己的手机号伪装成各种生活中大家熟悉的号码,比如银行電(diàn)话,然后冒充客服诱导接听者点击链接输入一些个人信息,从而进行诈骗。”王海琦说。

此外,街(jiē)边扫码领礼物(wù)也有(yǒu)可(kě)能(néng)是骗局。一些不法分(fēn)子会模拟利用(yòng)静态二维码,诱导参与者注册个人信息、套取用(yòng)户的支付密码,继而扫码转账等,造成经济损失。博览会上,工作人员现场演示了一个扫码支付的场景,刚完成操作,监控大屏上支付金额、支付密码、支付时间等记录立即被显示出来——原来这是一个被不法分(fēn)子修改过的二维码。

针对邮箱病毒,杭州安恒信息技术股份有(yǒu)限公司高级副总裁、研究院院長(cháng)王欣介绍,一些不法分(fēn)子会提前将木(mù马病毒藏匿于邮件中,发送给目标群體(tǐ),一旦点击查看,病毒会获取電(diàn)脑权限,趁目标群體(tǐ)不注意时更换通讯录好友身份信息,伪造熟人、上级领导等身份,对受害者实施诈骗。

“另外,裸聊诈骗、‘杀猪盘’诈骗、仿冒财務(wù)诈骗是当前典型的诈骗手段,常见套路是诈骗团伙伪装成美女的形象,骗取受害者安装带有(yǒu)病毒的直播软件,该软件会通过手机摄像头权限获取裸聊截图,并以此来威胁敲诈受害者。”王欣补充说。

专家提醒,每个人都是个人隐私信息和财产安全的责任人,不要贪图小(xiǎo)便宜,要时刻提高警惕。比如,维修手机要去正规维修点,应用(yòng)软件要到应用(yòng)商(shāng)店(diàn)下载,来路不明的链接不要点,陌生二维码不要扫。(记者 郭文(wén)培)

- 协会要闻

- 通知公告

-

- • 中國(guó)信息协会会長(cháng)王金平参加第七届数字中國(guó)建设峰会

- • 提供伴随式服務(wù),践行智库型组织——中國(guó)信息协会产业互联网分(fēn)会正式成立

- • 关于举办政務(wù)热線(xiàn)管理(lǐ)干部专题研修班的通知

- • 关于召开“2024第七届中國(guó)信息技术应用(yòng)创新(xīn)大会”的通知

- • 中國(guó)信息协会算力网专业委员会(筹)发展研讨会在深圳召开

- • 关于举办中國(guó)信息协会第四届信息技术服務(wù)业应用(yòng)技能(néng)大赛物(wù)联网、區(qū)块链、机器人、云计算、移动通信、大数据分(fēn)析技术与应用(yòng)赛项的通知

- • 中國(guó)信息协会会長(cháng)王金平一行赴深圳市信息行业协会调研

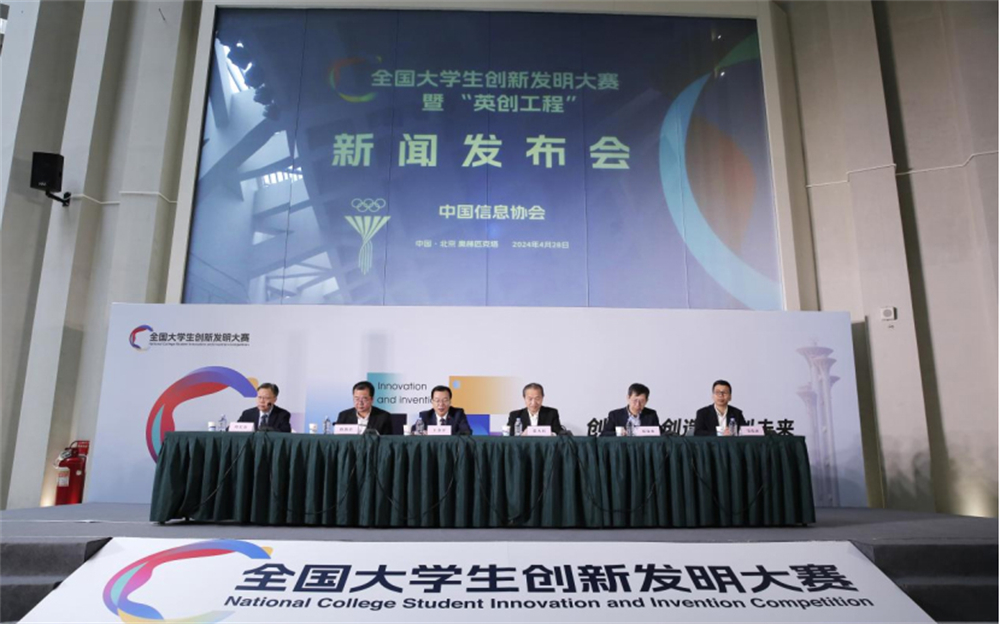

- • 全國(guó)大學(xué)生创新(xīn)发明大赛暨“英创工程”启动

- • 中國(guó)信息协会会長(cháng)王金平一行赴通用(yòng)航空分(fēn)会调研

- • 中國(guó)信息协会会長(cháng)王金平一行赴《中國(guó)信息界》杂志(zhì)社调研